Комплексный обзор глубокого обучения в системах обнаружения вторжений

https://doi.org/10.31854/1813-324X-2025-11-3-72-86

EDN: HSXTLS

Аннотация

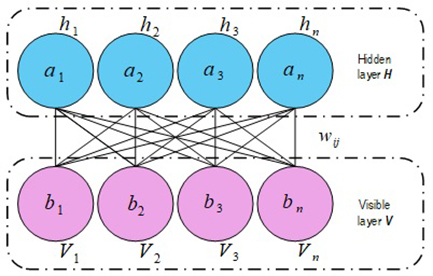

Методы глубокого обучения играют ключевую роль в повышении эффективности систем обнаружения вторжений. В работе проведен сравнительный анализ семи моделей глубокого обучения, включая автоэнкодеры, ограниченные машины Больцмана, сети глубокого убеждения, сверточные и рекуррентные нейронные сети, генеративно-состязательные сети и глубокие нейронные сети. Основное внимание уделено метрикам точности, прецизионности и полноты на основе датасета NSL-KDD. Анализ показал высокую эффективность рекуррентных нейронных сетей, достигших точности 99,79 %, прецизионности 99,67 %

и полноты 99,86 %. Цель статьи ‒ повышение эффективности систем обнаружения вторжений через сравнительный анализ производительности различных моделей глубокого обучения и оценку их применимости в условиях динамичных угроз сетевой безопасности.

Предлагаемое решение состоит в сравнительном анализе семи моделей глубокого обучения, чтобы выявить наиболее эффективные для задач защиты сети. Данный анализ помогает выбрать оптимальные модели для конкретных условий безопасности. Методика оценки включает использование эталонного набора данных NSL-KDD, который содержит различные типы атак и нормальных соединений. Ключевые метрики оценки ‒ точность, прецизионность и полнота. Реализация системы выполнена на основе фреймворков глубокого обучения, таких как TensorFlow. Эксперименты с набором данных NSL-KDD показали точность, прецизионность и полноту для всех рассмотренных моделей глубокого обучения.

Научная новизна заключается в возможности получения формальных оценок производительности различных моделей глубокого обучения для систем обнаружения вторжений, с учетом их архитектурных особенностей, обработки временны́х и пространственных данных, а также характеристик сетевого трафика и типов атак.

Теоретическая значимость заключается в расширении методов оценки эффективности систем обнаружения вторжений путем анализа и сравнения производительности моделей глубокого обучения в условиях обработки сложных и высокоразмерных сетевых данных.

Практическая значимость заключается в применении результатов сравнительного анализа для выбора наиболее эффективных решений в системах обнаружения вторжений и их оптимизации для реальных условий эксплуатации.

Об авторах

М.М.А. Аль-ТамимиРоссия

аспирант кафедры информационной безопасности Санкт-Петербургского государственного электротехнического университета «ЛЭТИ» им. В.И. Ульянова (Ленина)

А.А.Х. Алзагир

Россия

кандидат технических наук, доцент кафедры «Сети и системы фиксированной связи» Московского технического университета связи и информатики

М.А.М. Аль-Свейти

Россия

кандидат технических наук, доцент кафедры сетей связи и передачи данных Санкт-Петербургского государственного университета телекоммуникаций им. проф. М. А. Бонч-Бруевича

Список литературы

1. Navya V.K., Adithi J., Rudrawal D., Tailor H., James N. Intrusion Detection System Using Deep Neural Networks (DNN) // Proceedings of the International Conference on Advancements in Electrical, Electronics, Communication, Computing and Automation (ICAECA, Coimbatore, India, 08‒09 October 2021). IEEE, 2022. DOI:10.1109/ICAECA52838.2021.9675513

2. Vinayakumar R., Soman K.P. Poornachandran P. Applying convolutional neural network for network intrusion detection // Proceedings of the International Conference on Advances in Computing, Communications and Informatics (ICACCI, Udupi, India, 13‒16 September 2017). IEEE, 2017. PP. 1222‒1228. DOI:10.1109/ICACCI.2017.8126009

3. Wu Y., Lee W.W., Xu Z., Ni M. Large-scale and robust intrusion detection model combining improved deep belief network with feature-weighted SVM // IEEE Access. 2020. Vol. 8. PP. 98600‒98611. DOI:10.1109/ACCESS.2020.2994947. EDN:APJZGY

4. Alpaydin E. Introduction to Machine Learning. MIT Press, 2020.

5. Aldwairi T., Perera D., Novotny M.A. An evaluation of the performance of Restricted Boltzmann Machines as a model for anomaly network intrusion detection // Computer Networks. 2018. Vol. 144. PP. 111‒119. DOI:10.1016/j.comnet.2018.07.025

6. Choi H., Kim M., Lee G., Kim W. Unsupervised learning approach for network intrusion detection system using autoencoders // The Journal of Supercomputing. 2019. Vol. 75. Iss. 9. PP. 5597‒5621. DOI:10.1007/s11227-019-02805-w. EDN:RJBUQU

7. Shahriar M.H., Haque N.I., Rahman M.A., Alonso M. G-ids: Generative adversarial networks assisted intrusion detection system // Proceedings of the 44th Annual Computers, Software, and Applications Conference (COMPSAC, Virtual, Madrid, 13–17 July 2020). IEEE, 2020. PP. 376‒385. DOI:10.1109/COMPSAC48688.2020.0-218. EDN:DJVEFI

8. Al-Qatf M., Lasheng Y., Al-Habib M., Al-Sabahi K. Deep Learning Approach Combining Sparse Autoencoder With SVM for Network Intrusion Detection // IEEE Access. 2018. Vol. 6. PP. 52843‒52856. DOI:10.1109/ACCESS.2018.2869577

9. Shone N., Ngoc T.N., Phai V.D., Shi Q. A Deep Learning Approach to Network Intrusion Detection // IEEE Transactions on Emerging Topics in Computational Intelligence. 2018. Vol. 2. Iss. 1. PP. 41‒50. DOI:10.1109/TETCI.2017.2772792

10. Li Z., Qin Z., Huang K., Yang X., Ye S. Intrusion Detection Using Convolutional Neural Networks for Representation Learning // Proceedings of the 24th International Conference on Neural Information Processing (ICONIP, Guangzhou, China, 14–18 November 2017). Lecture Notes in Computer Science. Cham: Springer, 2017. Vol. 10638. PP. 858‒866. DOI:10.1007/978-3-319-70139-4_87

11. Wang S., Wang J., Lu H., Zhao W. A novel combined model for wind speed prediction–Combination of linear model, shallow neural networks, and deep learning approaches // Energy. 2021. Vol. 234. P. 121275. DOI:10.1016/j.energy.2021.121275. EDN:FAJRCK

12. Javaid A., Niyaz Q., Sun W., Alam M. A Deep Learning Approach for Network Intrusion Detection System // Proceedings of the 9th EAI International Conference on Bio-inspired Information and Communications Technologies (formerly BIONETICS, New York, USA, 3‒5 December 2015). 2016. PP. 21‒26. DOI:10.4108/eai.3-12-2015.2262516

13. Manimaran A., Chandramohan D., Shrinivas S.G., Arulkumar N. A comprehensive novel model for network speech anomaly detection system using deep learning approach // International Journal of Speech Technology. 2020. Vol. 23. Iss. 2. PP. 305‒313. DOI:10.1007/s10772-020-09693-z. EDN:URAWUT

14. Alrayes F.S., Zakariah M., Amin S.U., Khan Z.I., Helal M. Intrusion Detection in IoT Systems Using Denoising Autoencoder // IEEE Access. 2024. Vol. 12. PP. 122401‒122425. DOI:10.1109/ACCESS.2024.3451726. EDN:VCPDLT

15. Vincent P., Larochelle H., Bengio Y., Manzagol P.A. Extracting and composing robust features with denoising autoencoders // Proceedings of the 25th International Conference on Machine Learning (Helsinki, Finland, 5‒9 July 2008). Association for Computing Machinery, 2008. PP. 1096‒1103. DOI:10.1145/1390156.1390294

16. Vincent P., Larochelle H., Lajoie I., Bengio Y., Manzagol P.A., Bottou L. Stacked Denoising Autoencoders: Learning Useful Representations in a Deep Network with a Local Denoising Criterion // Journal of Machine Learning Research. 2010. Vol. 11. PP. 3371‒3408. EDN:OCLKDJ

17. Zhang N., Ding S., Zhang J., Xue Y. An overview on restricted Boltzmann machines // Neurocomputing. 2018. Vol. 275. PP. 1186‒1199. DOI:10.1016/j.neucom.2017.09.065

18. Mayuranathan M., Murugan M., Dhanakoti V. Retracted article: best features based intrusion detection system by RBM model for detecting DDoS in cloud environment // Journal of Ambient Intelligence and Humanized Computing. 2021. Vol. 12. Iss. 3. PP. 3609‒3619. DOI:10.1007/s12652-019-01611-9. EDN:LAAOLK

19. Seo S., Park S., Kim J. Improvement of Network Intrusion Detection Accuracy by Using Restricted Boltzmann Machine // Proceedings of the 8th International Conference on Computational Intelligence and Communication Networks (CICN, Tehri, India, 23‒25 December 2016). IEEE, 2016. PP. 413‒417. DOI:10.1109/CICN.2016.87

20. Balakrishnan N., Rajendran A., Pelusi D., Ponnusamy V. Deep Belief Network Enhanced Intrusion Detection System to Prevent Security Breach in the Internet of Things // Internet of Things. 2021. Vol. 14. P. 100112. DOI:10.1016/j.iot.2019.100112. EDN:CZRBGW

21. Yang Y., Zheng K., Wu C., Niu X., Yang Y. Building an effective intrusion detection system using the modified density peak clustering algorithm and deep belief networks // Applied Sciences. 2019. Vol. 9. Iss. 2. P. 238. DOI:10.3390/app9020238. EDN:ABGPER

22. Parhizkari S. Anomaly Detection in Intrusion Detection Systems. 2023. DOI:10.5772/intechopen.112733

23. Mehibs S.M., Hashim S.H. Proposed Network Intrusion Detection System in Cloud Environment Based on Back Propagation Neural Network // Journal of University of Babylon for Pure and Applied Sciences. 2018. Vol. 26. Iss. 1. PP. 29‒40. DOI:10.29196/jub. v26i1.351

24. Al-Tameemi M.M.A., Alzaghir A.A.H. Improving Network Security Through Deep Learning RNN Approach // Computational Nanotechnology. 2024. Vol. 11. Iss. 4. PP. 114–121. DOI:10.33693/2313-223X-2024-11-4-114-121. EDN:GPCZUD

25. Smagulova K., James A.P. A survey on LSTM memristive neural network architectures and applications // The European Physical Journal Special Topics. 2019. Vol. 228. Iss. 10. PP. 2313‒2324. DOI:10.1140/epjst/e2019-900046-x. EDN:HRKIKB

26. Han K., Yu D., Tashev I. Speech emotion recognition using deep neural network and extreme learning machine // Interspeech 2014. DOI:10.21437/Interspeech.2014-57

27. Roy S.S., Mallik A., Gulati R., Obaidat M.S., Krishna P.V. A deep learning based artificial neural network approach for intrusion detection // Proceedings of the Third International Conference on Mathematics and Computing (ICMC 2017, Haldia, India, 17‒21 January 2017). Communications in Computer and Information Science. Singapore: Springer, 2017. Vol. 655. PP. 44‒53. DOI:10.1007/978-981-10-4642-1_5

28. Gowdhaman V., Dhanapal R. An intrusion detection system for wireless sensor networks using deep neural network // Soft Computing. 2022. Vol. 26. Iss. 23. PP. 13059‒13067. DOI:10.1007/s00500-021-06473-y. EDN:KHFOPY

29. Yang Y., Zheng K., Wu C., Niu X., Yang Y. Building an Effective Intrusion Detection System Using the Modified Density Peak Clustering Algorithm and Deep Belief Networks // Applied Sciences. 2019. Vol. 9. Iss. 2. P. 238. DOI:10.3390/app9020238. EDN:ABGPER

30. Mohammadpour L., Ling T.Ch., Liew Ch.S., Aryanfar A. A Survey of CNN-Based Network Intrusion Detection // Applied Sciences. 2022. Vol. 12. Iss. 16. P. 8162. DOI:10.3390/app12168162. EDN:EFJJTR

31. Razavian A.S., Azizpour H., Sullivan J., Carlsson S. CNN features off-the-Shelf: An Astounding Baseline for Recognition // arXiv. 2014. DOI:10.48550/arXiv.1403.6382

32. Jo W., Kim S., Lee C., Shon T. Packet preprocessing in CNN-based network intrusion detection system // Electronics. 2020. Vol. 9. Iss. 7. P. 1151. DOI:10.3390/electronics9071151. EDN:XVUGFM

33. Sabuhi M., Zhou M., Bezemer C.P., Musilek P. Applications of Generative Adversarial Networks in Anomaly Detection: A Systematic Literature Review // IEEE Access. 2021. Vol. 9. PP. 161003‒161029. DOI:10.1109/ACCESS.2021.3131949. EDN:TJDTSD

34. Dunmore A., Jang-Jaccard J., Sabrina F., Kwak J. A Comprehensive Survey of Generative Adversarial Networks (GANs) in Cybersecurity Intrusion Detection // IEEE Access. 2023. Vol. 11. PP. 76071‒76094. DOI:10.1109/ACCESS.2023.3296707. EDN:NOKCVG

Рецензия

Для цитирования:

Аль-Тамими М., Алзагир А., Аль-Свейти М. Комплексный обзор глубокого обучения в системах обнаружения вторжений. Труды учебных заведений связи. 2025;11(3):72-86. https://doi.org/10.31854/1813-324X-2025-11-3-72-86. EDN: HSXTLS

For citation:

Al-Tameemi M., Alzaghir A., Alsweity M. Comprehensive Review of Deep Learning in Intrusion Detection Systems. Proceedings of Telecommunication Universities. 2025;11(3):72-86. https://doi.org/10.31854/1813-324X-2025-11-3-72-86. EDN: HSXTLS